レガシーシステムのマイグレーション|日本企業向け徹底解説【2026年版】

- クリティカル領域の優先順位付け

- データ移行・テスト計画

- セキュリティとガバナンス

- カットオーバー設計

目次

- レガシーシステムのマイグレーションとは何か?日本企業特有の課題と「やらないリスク」

- どの手法を選ぶべきか?リホスト/リプラットフォーム/リファクタリング/リプレースの比較

- どう進めるべきか:移行計画ロードマップとカットオーバー/BCP・リスク管理

- レガシーシステム移行の費用と期間の目安、ROI/TCOの算定と予算化

- データ移行・互換性・セキュリティをどう担保する?

- ターゲットアーキテクチャとクラウド選定:レガシーシステムのクラウド移行の設計指針

- ベンダー選定とRFP/契約・PMO体制:ロックイン回避と成功確度を高める方法

- まとめ

- よくある質問(FAQ)

レガシーシステムのマイグレーションとは何か?日本企業特有の課題と「やらないリスク」

デジタル変革(DX)が加速する一方で、多くの日本企業では依然としてレガシーシステムが事業の中核を担っています。 レガシーシステムのマイグレーションとは、単に古いシステムを新しい環境へ移し替える作業ではありません。 老朽化・複雑化した基幹/周辺システムを、現代のビジネス要件に適合したアーキテクチャやプラットフォームへ再構築し、 継続的に価値を生み出せる状態へと再生する取り組みを指します。

特に重要なのは、技術面だけにとどまらず、業務プロセス、データ活用、アプリケーション設計、運用体制までを含めた全体最適です。 マイグレーションは「移設作業」ではなく、経営判断を伴う変革プロジェクトであると言えます。

レガシーの定義とマイグレーションの範囲

「レガシー=古い=悪」と捉えられがちですが、本質はそこではありません。 レガシーとは、システムが現在のビジネス成長や変化への対応を阻害している状態を指します。 以下のような兆候が複合的に見られる場合、マイグレーションの必要性はより高まります。

- 技術的負債:COBOL/RPG/VB6などの旧来言語、オンプレミス専用ハードウェア、EOL/EOSを迎えたミドルウェアの存在

- 運用負債:属人化した保守作業、ドキュメント不足、改修や障害対応に時間を要する体制

- ビジネス負債:外部サービス連携の困難さ、データ活用やAI導入の制約、BCP/DR対策の不十分さ

マイグレーションの対象範囲は、アプリケーション(コード・設計)のみならず、 データ(品質管理・移行方式)、インフラ(クラウド化・ネットワーク構成)、 さらには運用(監視、自動化、IaC)までを含むのが一般的です。

日本企業特有の課題(ブラックボックス化・属人化・長期運用)

日本企業では、長期間にわたるシステム運用と部分的な改修の積み重ねにより、 業務ロジックが特定の担当者や現場知識と強く結びついているケースが少なくありません。 その結果、次のような課題が顕在化します。

- ブラックボックス化:ジョブやバッチの複雑な連鎖、手作業スクリプト、非機能要件が暗黙知として残存

- ベンダーロックイン:専用言語や専用機への依存、保守契約による移行制約

- 組織的課題:稟議・意思決定の長期化、既存運用を優先するあまり検証環境を確保できない状況

これらの要因は、「今は動いているから問題ない」「現状維持が最も安全だ」という錯覚を生み出し、 結果としてマイグレーション着手の遅れや、将来的な事業リスクの拡大につながります。

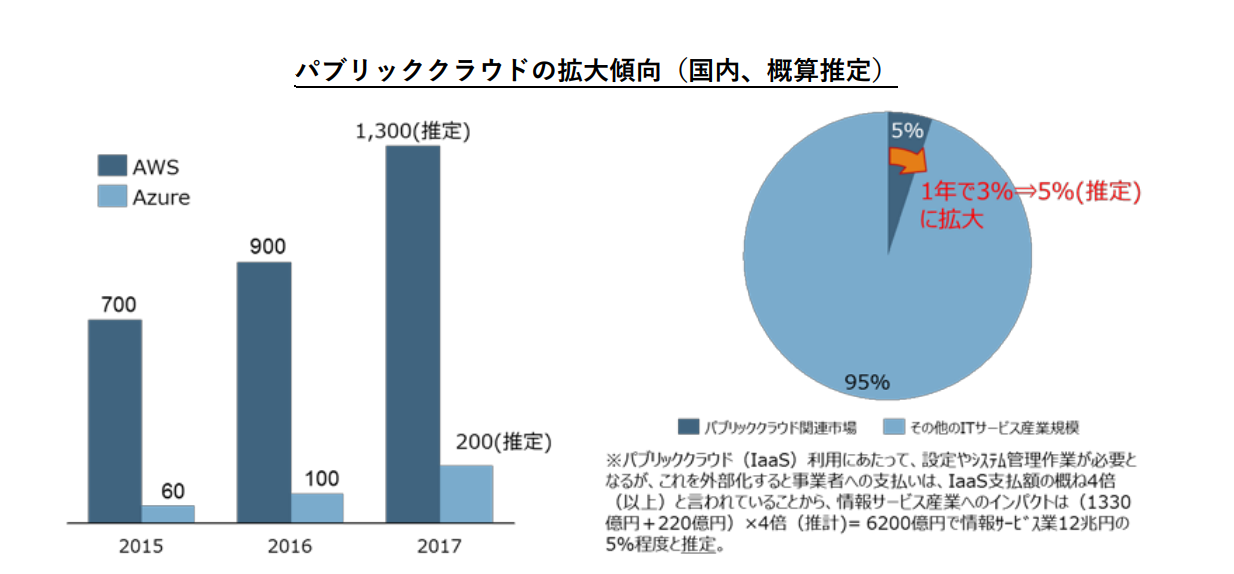

実現した「2025年の崖」を踏まえ、2026年は本物のDX推進の好機

経済産業省が指摘する「2025年の崖」では、レガシーシステム維持に伴う機会損失などが年間で発生する可能性があるとされています(経済産業省「DXレポート」2018年)。EOS/EOL対応やセキュリティ監査強化、データ主権・国内リージョン要件の高まりにより、先送りによる不利益はさらに拡大します。

どの手法を選ぶべきか?リホスト/リプラットフォーム/リファクタリング/リプレースの比較

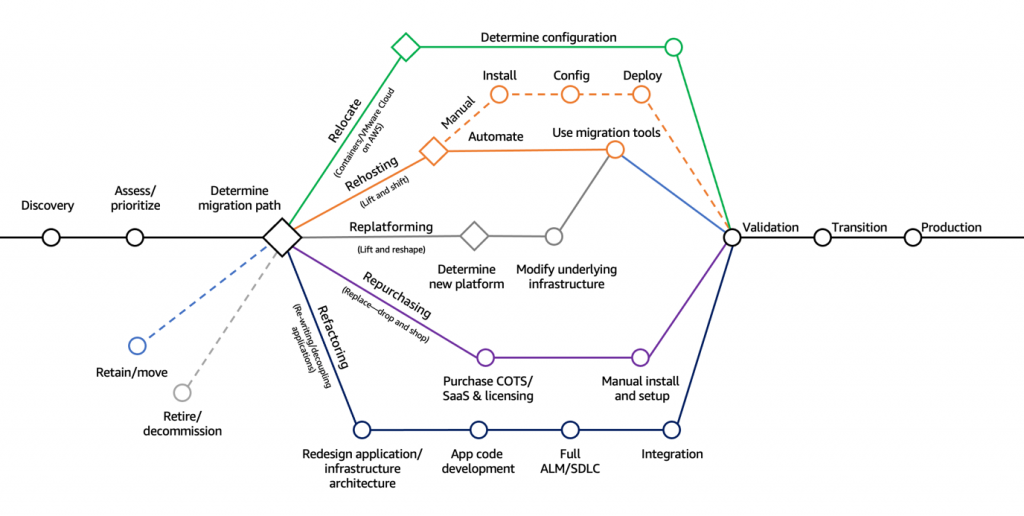

7Rフレームワーク(レガシーシステム刷新向け)

7Rはレガシー刷新における意思決定の共通言語です。 現行資産の価値や制約、ビジネス要件に応じて、最適な手法は変わります。 以下では、レガシーシステム刷新の場面で活用できる7つの手法を解説します。適用判断のポイント

大規模刷新では、システムごとに異なる手法を組み合わせることが一般的です。- ビジネス要件(スピード vs 最適化)

- 現行システムの複雑さと依存関係

- 予算と利用可能なリソース

- 長期的なシステム活用ビジョン

Rehost

アプリケーション構成を変更せず、既存システムをそのまま新しい実行環境(主にIaaS)へ移行。 短期間でインフラリスクを低減できる一方、アプリ起因の課題は残ります。Replatform

アプリ構造は維持しつつ、DB・ミドルウェア更新や一部PaaS化により運用を最適化。 コスト・効果のバランスに優れますが、一定の設計調整が必要です。Relocate

システム構成やOSを変更せず、稼働環境のみを別基盤へ移設。 既存の運用ノウハウを活かせますが、業務価値の向上効果は限定的です。Refactor

アプリケーションやアーキテクチャを再設計・再構築し、クラウドネイティブ化を推進。 可用性・拡張性・俊敏性を大きく高められますが、工数とコストは増大します。Repurchase

既存システムをSaaSやパッケージ製品へ置換。 導入スピードは速いものの、Fit&Gapや業務適合性の見極めが重要です。Retire

業務価値や利用頻度の低いシステム・機能を廃止し、運用対象から除外。 コスト削減と全体の複雑性低下に寄与します。Retain

技術的・業務的制約により、当面は現状運用を継続。 移行リスクを抑えつつ、定期的に維持の妥当性を見直します。メリット・デメリット比較(抜粋)

| 種別 | 概要 | メリット | デメリット | 向き/不向き |

|---|---|---|---|---|

| Rehost | 設計変更なしで環境移行 | 短期間・低リスクで実施可能 | 最適化が不十分で効果が限定的 | 期限制約が強い案件/短期BCP対策 |

| Replatform | 部分的な構成・基盤の最適化 | コスト・効果のバランスが良好 | 一定の検証・調整工数が必要 | 中期的な安定化・性能改善 |

| Relocate | クラウド内での配置・構成変更 | 運用効率・コストの最適化 | 業務価値向上の効果は限定的 | 運用再編・基盤整理の一環 |

| Refactor | 再設計・再構築 | 俊敏性・拡張性を最大化 | 期間・コスト・リスクが大きい | 競争優位性を生む中核業務 |

| Repurchase | SaaS・パッケージへの置換 | 標準化により短期的な効果を発揮 | Fit/Gapやカスタマイズ制約 | 会計・人事などの共通業務 |

| Retain | 現行システムの維持 | 業務・システムへの影響を最小化 | 技術的負債が継続的に残存 | 優先度が低く移行リスクの高い領域 |

国内企業の事例から読み解く最適なモダナイゼーション判断

- 製造業: 生産管理領域のうち改修が困難な部分はSaaS・パッケージへ置換し、需給予測や工場データ連携はRefactorによりAPI化。 その結果、導入から半年でリードタイムを約15%短縮。

- 金融: ホスト系勘定システムの周辺領域をReplatformしたうえで段階的にRefactorを実施。 フロントチャネルはマイクロサービス化することで、障害発生時のMTTRを30%削減し、監査指摘の解消にも寄与。

- 小売: EC・CRMはSaaSへ置換し、MD・在庫管理は機能単位で分割してReplatformからRefactorへ移行。 これにより、プロモーション施策の実装サイクルを月次から週次へ短縮。

どう進めるべきか:移行計画ロードマップとカットオーバー/BCP・リスク管理

レガシー刷新の成否は、「どの手法を選ぶか」よりも「どれだけ事前に設計・検証できたか」で決まります。

本章では、実務で再現性の高い進め方として、段階的・可観測・可逆(戻れる)という原則に基づく移行アプローチを整理します。

フェーズ別ロードマップ

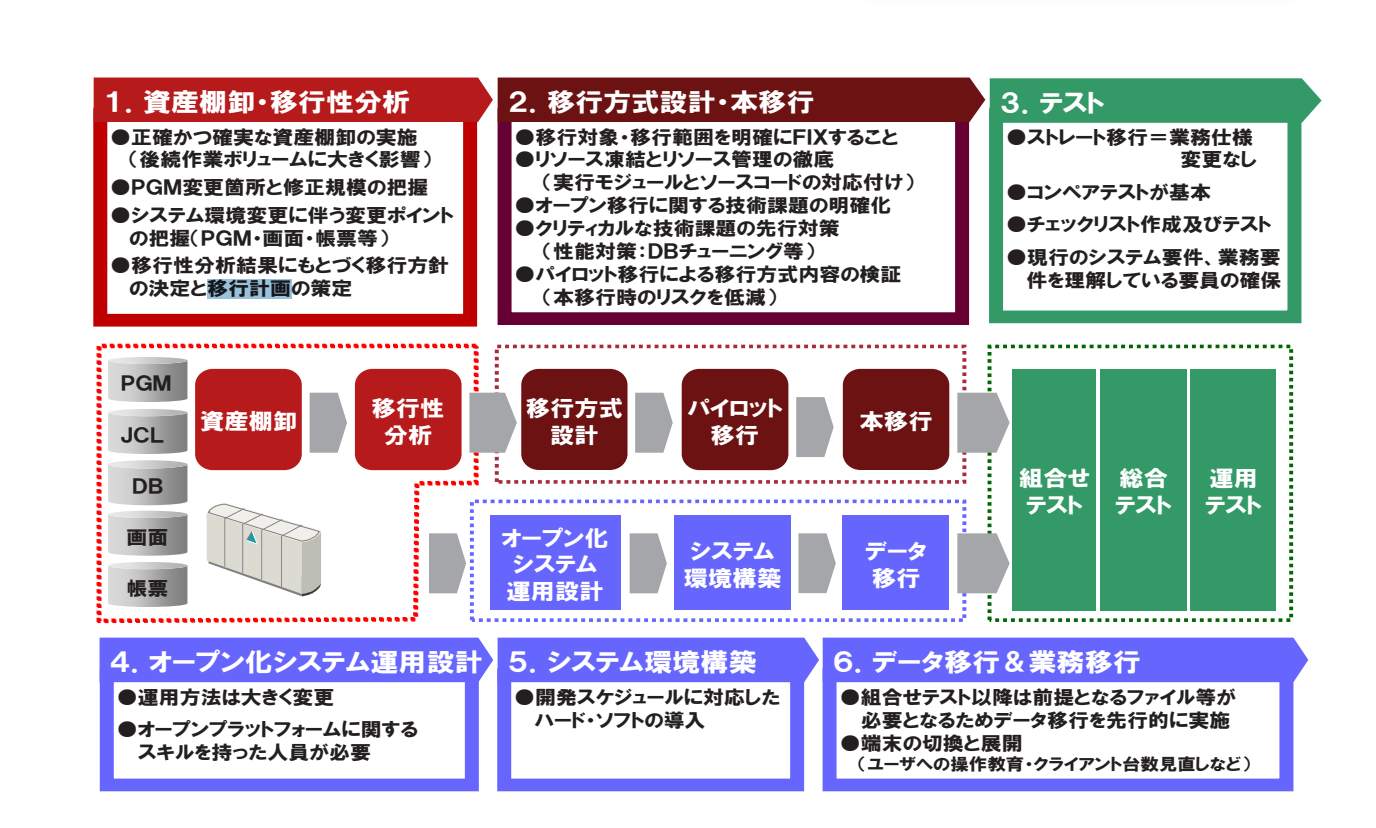

移行プロジェクトは一括実行ではなく、リスクを管理しながら段階的に進めることが重要です。 以下は、実務で多く採用されている代表的なロードマップです。

- 現状診断(4〜8週):アプリケーション/データ/運用の棚卸しを行い、依存関係マップとリスク登録簿を作成。7Rの一次アサインにより、全体方針の仮説を立てます。

- PoC・パイロット(8〜12週):性能・可用性・セキュリティなど重要な非機能要件を重点的に検証。移行・同期・テスト自動化ツールの適合性を見極めます。

- 段階実装(3〜12ヶ月):ドメイン単位で分割し、ストラングラーパターンを活用して段階移行。CI/CD・IaCを整備し、APMやログによる可観測性を確保します。

- リリース・運用(継続):SLO/SLAに基づく運用を開始し、コスト・性能の継続的な最適化と改善を行います。

出典:

レガシーシステム刷新プロジェクトで実際に使われる調査・分析チェックリスト

「システム再構築を成功に導くユーザガイド」

IPA 独立行政法人 情報処理推進機構(2018年2月23日)

カットオーバー戦略

カットオーバー方式は、業務停止リスクと移行期間のバランスを考慮して選定します。 システム特性や業務制約に応じた戦略設計が不可欠です。

- Big Bang:一斉切替方式。短期間で完了しますが、ダウンタイムや失敗時の影響が大きくなります。

- Phased:段階切替方式。双方向同期やカナリアリリースを併用することでリスクを抑制できますが、全体期間は長くなります。

- Blue-Green/Canary:トラフィックを段階的に移行し、実測データで品質を確認しながら切り替えます。

- データ同期:CDC(Change Data Capture)や一時的な二重書込みを用い、再送・整合性チェックを実施。切替タイミング(会計締め等)を事前に合意します。

- ロールバック計画:スナップショットやDBのポイントインタイムリカバリに加え、業務側の再入力・補正手順まで含めて定義します。

BCP・リスク管理

移行期間中は、平常時には顕在化しにくいリスクが集中します。 事前に洗い出し、統制と復旧計画を明確にしておくことが重要です。

- 主要リスク:データ不整合、性能劣化、キーパーソン離脱、仕様解釈の齟齬、ベンダー遅延など。

- 管理策:品質ゲート(Go/No-Go)、スプリントレビュー、独立QA、脆弱性スキャン、性能テスト基準、明確なエスカレーション経路。

- DR設計:RTO/RPOの定義、マルチAZ・マルチリージョン構成、定期的なDR演習(年2回以上)と監査証跡の確保。

- ナレッジ移転:ドキュメント標準化、内製化計画、運用Runbook整備、教育・訓練の実施。

レガシーシステム移行の費用と期間の目安、ROI/TCOの算定と予算化

レガシーシステム移行における費用と期間は、単なるシステム規模だけでなく、 構造の複雑性や非機能要件(性能・可用性・セキュリティ)によって大きく左右されます。 そのため、概算見積は「機能規模 × 複雑性 × 非機能要件」という観点で ブレークダウンして捉えることが重要です。

規模別の費用・期間目安(参考値)

- 小規模(機能数〜数十、依存関係が限定的):期間3〜6ヶ月、費用2,000万〜8,000万円

- 中規模(数十〜数百機能、複数部門に影響):期間6〜18ヶ月、費用5,000万〜3億円

- 大規模(全社基幹・ホスト刷新):期間12〜36ヶ月、費用2億〜10億円超

費用内訳の一般的な目安としては、要件定義・設計が30〜40%、 実装・変換が30〜40%、テストが20〜30%、データ移行が10〜20%、 PMO/QAが10〜15%程度を占めます。 なお、クラウド利用料やライセンス費用は別途実費で発生します。

ROI/TCO算定の基本フレーム

- TCO(3〜5年):インフラ(IaaS/PaaS)、ライセンス、運用人件費、保守費、品質・監査対応、教育コストを含めて算定

- ベネフィット:運用コスト削減、障害損失低減(MTTR×発生頻度×影響額)、開発リードタイム短縮による市場投入前倒し効果、BCP強化による機会損失回避

- 基本式:ROI=(累積ベネフィット − 累積コスト)÷ 累積コスト

- 比較方法:オンプレ継続/Rehostによる短期対応/Refactorを含む段階的刷新の3案を、N年スパンでNPV比較

予算化・稟議を通すためのポイント

- フェーズ分割(現状診断→PoC→本番)による段階投資と、10〜20%のコンティンジェンシー確保

- 固定費と変動費を組み合わせた契約設計(成果物定義+改善チケット方式)

- 管理指標:SLO達成率、障害・変更件数、リリース頻度、コスト推移、教育・内製化進捗

- 経営説明では、IT指標ではなくビジネスKPIと紐づけて説明(例:受注リードタイム、在庫回転率、顧客離脱率)

データ移行・互換性・セキュリティをどう担保する?

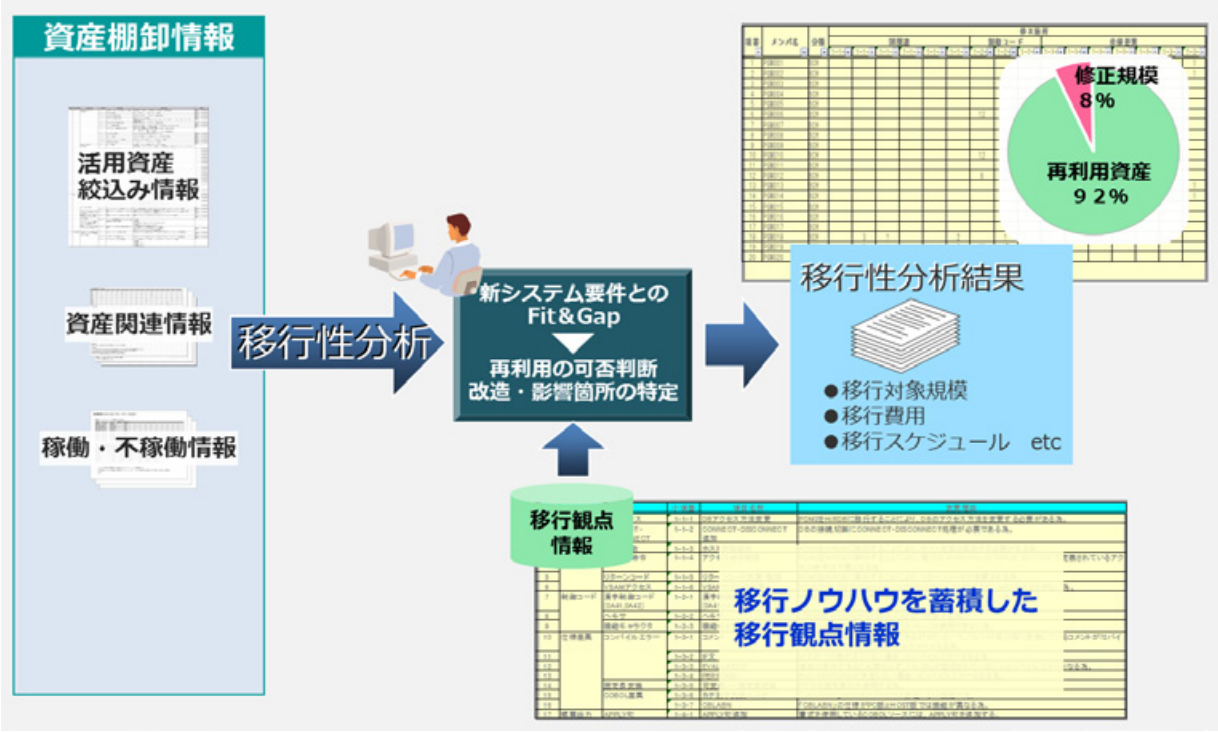

データは移行プロジェクトの「臓器」です。 一度でも破損や不整合が起きれば、システム全体の信頼性は失われます。 そのため、データ移行では完全性・整合性・セキュリティを三位一体で設計・検証し、品質を作り込むことが不可欠です。

出典:

移行性分析のイメージ図

「システム再構築を成功に導くユーザガイド」

IPA 独立行政法人 情報処理推進機構(2018年2月23日)

データ品質と移行計画

データ移行の成否は、事前の調査・定義フェーズでほぼ決まります。 現行データの実態を正しく把握し、移行対象とルールを明確にすることが重要です。

- スコープ定義:テーブル/項目粒度、履歴データ・添付ファイルの扱い、参照系・更新系の切り分け、マスタ統合方針

- 標準化:コード体系の統一、日付・通貨・桁数の正規化、NULL/欠損値の扱い、正規化・非正規化の判断

- マッピング仕様:項目対応表、変換ルール、バリデーション条件、例外処理、監査・追跡用項目の定義

- 実行計画:複数回のトライアル移行、ボリュームテスト、移行ウィンドウ設計、再実行性(リトライ可能性)の確保

テスト戦略(自動化前提)

データ移行テストは目視確認に依存せず、再現性と網羅性を重視した自動化が前提となります。 段階的に検証範囲を広げ、品質を定量的に確認します。

- サンプル比較から全量比較へ段階的に拡張し、レコード・カラム・集計の三層で検証

- 差分検出ルールと許容範囲の明確化、参照整合性(FK・一意制約)とデータ品質KPIの設定

- CDC動作検証:遅延・再送・順序保証・重複排除の確認

- ツール活用:スキーマ比較、ダンプ/一括移行、データ品質ダッシュボードによる可視化

セキュリティ・コンプライアンス

データ移行はセキュリティリスクが最も顕在化しやすい工程です。 法規制・業界ガイドラインを前提に、設計段階から統制を組み込みます。

- マスキング/匿名化:検証環境での本番データ利用は原則マスキング、鍵管理はKMSで一元化

- アクセス制御:最小権限・職務分掌の徹底、監査ログ取得、データ分類・タグ付け

- データ所在管理:国内リージョンポリシー、バックアップ暗号化、転送経路のTLS保護

- 規制対応:個人情報保護・金融系ガイドライン等を要件定義段階で明文化し、設計に反映

ターゲットアーキテクチャとクラウド選定:レガシーシステム移行の設計指針

設計のゴールは「作れること」ではなく、「運用で回り続ける現実解」を描くことです。 レガシー刷新では、疎結合・自動化・可観測性を中核に据え、将来の変更や拡張に耐えうる構造を設計段階から織り込む必要があります。

ターゲットアーキテクチャの基本原則

モダナイゼーションにおけるターゲットアーキテクチャは、段階移行を前提としつつ、業務・技術の境界を明確にすることが重要です。 以下は、多くの刷新プロジェクトで採用されている設計原則です。

- ドメイン分割とAPI化:外部公開APIと内部統合APIを分離し、契約駆動設計(Consumer-Driven Contracts)で変更影響を最小化

- イベント駆動アーキテクチャ:非同期処理の採用、ジョブ・バッチのイベント化、リトライやアイドポテンシを考慮した設計

- ストラングラーパターン:現行システムをラップし、機能単位で新基盤へ段階的に置換

- 非機能要件の標準化:SLO定義、セキュリティベースライン、IaC/ポリシー・アズ・コード、Observabilityの組み込み

クラウド選定における判断軸

クラウド選定は単なるサービス比較ではなく、業界要件や運用体制を含めた「継続運用の現実性」で評価すべきです。 検討時には、以下の観点を横断的に整理します。

- コンプライアンス・リージョン要件:国内リージョン、金融・業界規制、データ主権、審査・監査対応

- サービス成熟度:マネージドDB、メッセージング、ETL、監視・運用系サービスの充実度

- コストモデル:従量課金・リザーブド・スポットの組み合わせ、ネットワーク・データ転送料を含めたTCO

- 運用体制・支援:SRE/CSIRT連携、サポート・チケットSLA、トレーニングや資格制度

- ベンダーロックイン回避:標準技術の優先、抽象化レイヤ設計、将来の移行・撤退の容易性

メインフレーム/AS400等の代表的な移行パス

メインフレームやAS/400といった基幹系システムでは、リスクと投資対効果を見極めながら段階的に進めることが現実的です。 以下は、実案件で多く採用されている代表的な移行アプローチです。

- 自動変換・リホスト:Micro Focus系、AWS Mainframe Modernization(M2)、Blu Ageなどを活用し、COBOL資産をJVM/.NET環境へ移行

- 段階的リプラットフォーム:データベースやジョブ管理をクラウドのマネージドサービスへ移行し、スケジューラを統合

- 再構築(リビルド):基幹コアを分割し、勘定系周辺からAPI化、フロント系は先行してクラウドネイティブ化

出典:

再構築作業の流れ

「システム再構築を成功に導くユーザガイド」

IPA 独立行政法人 情報処理推進機構(2018年2月23日)

ベンダー選定とRFP/契約・PMO体制:ロックイン回避と成功確度を高める方法

大規模移行は「誰と、どのような体制で進めるか」が成果を大きく左右します。 レガシー刷新を単なる開発委託にせず、評価可能な基準とガバナンスを前提に進めることが重要です。ベンダー選定基準(チェックポイント)

ベンダー選定では、価格や人月だけでなく、長期的な運用・内製化・将来拡張まで見据えた総合的な視点が求められます。

- 実績:同規模・同業のレガシー刷新/クラウド移行の国内事例、失敗からの学び

- 体制:アーキ/データ/テスト/SRE/セキュリティの横断チーム、品質保証部門の独立性

- 方法論:分割統治(ドメイン駆動)、ストラングラー適用、テスト自動化/観測の標準

- セキュリティ:ISMS等の認証、脆弱性管理、顧客データ取扱い

- 価格/契約:透明性、変更管理、成果物/移転可能な資産の明確化

RFPの要点と評価

RFPでは「何を実現したいのか」「成功をどう測るのか」を明確にし、提案内容を比較可能な形で評価できるように設計します。

- 背景/目的/KPI(例:MTTR30%短縮、変更リードタイム50%短縮)

- スコープ/非機能/SLO、データ・セキュリティ要件、監査対応

- 成果物:アーキ案、WBS/体制、テスト戦略、移行手順、教育/運用移管

- 評価軸:技術提案30–40%、体制/実績30%、価格20–30%、ガバナンス/安全性10–20%

- 提案依頼時の資料提供:現行構成図、依存関係、障害履歴、ジョブ定義、データ辞書(可能な範囲で匿名化)

契約・ロックイン回避

刷新後の柔軟性を確保するためには、契約段階で「将来の選択肢」を縛らない設計が欠かせません。

- 知的財産:コード/設定/IaC/テスト資産の権利、再利用・第三者利用可否

- データポータビリティ:エクスポート形式、期間、費用、支援義務

- SLA/ペナルティ:可用性/応答、インシデント対応、レポーティング

- Exit計画:解除時の手順、移管サポート、運用Runbookの提供、アクセス撤去

PMO体制とガバナンス

複数ベンダー・長期プロジェクトでは、意思決定と品質を支えるPMOとガバナンスの設計が成功の前提条件となります。

- ステアリングコミッティ(CxO/事業/IT):KPI/予算/リスク統括、月例

- デリバリPMO:進捗/品質/リスク/課題管理、品質ゲート審査

- セキュリティ/QA独立性:脆弱性/監査、リリース判定の独立した権限

- 可視化:バーンダウン、リスクヒートマップ、SLOダッシュボード、Go/No-Go基準

なお、レガシー刷新の実務と体制構築に経験を持つパートナーと並走することで、失敗確率を大幅に下げることが可能です。 カオピーズの国内外案件における知見は、実績一覧でご確認いただけます。 初期診断やRFPレビューの段階からのご相談も可能です(お問い合わせ)。

まとめ

レガシーシステム マイグレーションは、費用とリスクを抑えつつ事業の俊敏性を取り戻す現実解です。鍵は、7Rから最適解を選び、レガシーシステム クラウド移行を前提に設計・検証を徹底すること。

リホスト/リプラットフォーム/リファクタリングの違いを踏まえ、次を一貫して整備しましょう:

・レガシーシステム マイグレーション 費用・TCO

・段階ロードマップ(スケジュールと依存関係)

・データ移行 ベストプラクティス(品質・整合性・切替手順)

・マイグレーション リスク 対策(回帰・可用性・セキュリティ)

・RFP作成/ベンダー評価(評価基準・SLA・責任分界)

まずは現状棚卸しから始め、PoCで前提とリスクを数値化して実行可能な計画へ落とし込みましょう。自社事情に合わせた方針整理や見積りに迷う際は、第三者視点の相談を気軽にご活用ください。

よくある質問(FAQ)

- Q1. レガシーシステムマイグレーションには、どのくらいの期間が必要ですか?

-

レガシーシステムマイグレーションに必要な期間は、システムの規模や複雑性によって異なりますが、一般的には3カ月〜36カ月程度が目安です。

対象となる機能数やデータ量、非機能要件(性能・可用性・セキュリティ)、切替方式(段階移行か一括切替か)などによって、工数やスケジュールは大きく変動します。

例えば、小規模な業務システムであれば3〜6カ月、中規模で6〜18カ月程度、メインフレームを含む大規模なレガシーシステムのクラウド移行では12カ月以上を想定するケースが一般的です。

- Q2. レガシーシステムマイグレーションの費用感を教えてください。

-

費用は数千万円〜数十億円までと幅があり、プロジェクトの内容によって大きく異なります。

コード量やデータベースの規模、テスト範囲、コンプライアンス要件、クラウド利用料、外部システムとの連携有無などが、コストを左右する主な要因です。

目安としては、小規模で2,000万〜8,000万円、中規模で5,000万〜3億円程度、ホスト系システムの刷新では2億円以上となるケースも少なくありません。

- Q3. リホスト・リプラットフォーム・リファクタリングの違いは何ですか?

-

リホストは既存構成を大きく変えずに最短で移設する方法、リプラットフォームは一部を最適化しつつ移行する方法、リファクタリングはアーキテクチャを見直して再設計する方法です。

移行の目的が早期安定化なのか、運用改善なのか、あるいは将来的な競争力強化なのかによって、選択すべきアプローチは異なります。

期限やリスク低減を重視する場合はリホスト、運用効率を高めたい場合はリプラットフォーム、DXや差別化機能を見据える場合はリファクタリングを選択し、段階的にレガシーシステムマイグレーションを進めるのが一般的です。

- Q4. レガシー移行でよくある課題と、マイグレーションリスクへの対策は?

-

レガシー移行では、データ整合性の確保、性能劣化、仕様のブラックボックス化、要員不足などが代表的な課題として挙げられます。

これらのリスクは、事前の現状把握と十分な検証を行うことで大きく抑えることが可能です。

具体的には、CDCを活用した並行稼働、回帰テストや性能テストの自動化、ロールバック手順の整備、権限管理や監査ログの強化などが、レガシーシステムマイグレーションにおける有効な対策となります。

- Q5. 自社に最適な進め方が分かりません。カオピーズに相談・支援を依頼できますか?

-

自社に適した移行方針を見極めるには、専門家とともに小さく検証を重ねながら進めることが重要です。

現状診断から7Rの選定、データ移行のベストプラクティス整理、カットオーバー設計までを一貫して進めることで、リスクを抑えた移行が可能になります。

カオピーズでは、レガシーシステムマイグレーションの評価・PoCからクラウド移行の実装まで、日本語での相談・支援を提供しています。